如何申请TokenIM授权并确保安全性

2025-11-24 18:10:51

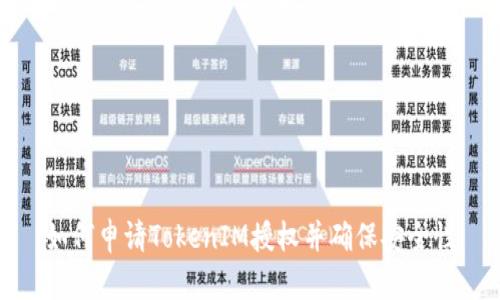

在现代数字经济中,区块链技术的应用正在不断扩展,其中TokenIM作为一种高效的通信方式,已经被越来越多的开发者和企业所接受。然而,在使用TokenIM进行通信和数据传输时,申请授权是一个不可或缺的步骤。本文将深度分析如何申请TokenIM授权的过程,以及在此过程中如何确保安全性。

1. TokenIM是什么?

TokenIM是一种基于区块链技术的即时通讯协议,它不仅支持个人用户之间的点对点通讯,还可以被应用于各种分布式应用程序(dApp)中。其核心优势在于去中心化,确保用户通讯的私密性和安全性。TokenIM可以在多个平台上使用,提供丰富的API接口,方便开发者集成到自己的应用中。

通过TokenIM,开发者可以实现消息的加密传输,确保数据在传输过程中的安全性。这种技术的逐渐成熟使得越来越多的区块链项目选择它作为默认通讯方式。而对于使用者而言,TokenIM不仅提高了通讯的速度,也增强了数据的隐私保护。

2. 如何申请TokenIM授权?

申请TokenIM的授权流程大体可以分为以下几个步骤:

- 注册账户: 首先,用户需要在TokenIM的官方网站上注册一个账户。注册时需要提供一定的个人信息以及联系方式,以便后续确认。

- 完成认证: 在账户注册后,用户需要完成实名认证。这一步骤通常需要上传身份证明文件以及相关信息,确保用户身份的真实性。

- 申请API密钥: 实名认证通过后,用户可以申请API密钥。API密钥是调用TokenIM服务所必须的,确保每一个请求都是经过验证的。

- 获取授权: 一旦获取了API密钥,用户即可用它来请求TokenIM服务的授权。此时系统会判断用户的权限,必要时会要求进一步的安全验证,比如动态密码等。

以上步骤在TokenIM的官方网站都有详细的说明,用户只需按照步骤操作即可顺利完成申请。

3. 在申请授权时如何确保安全性?

在数字时代,数据安全的问题愈发重要。因此,在申请TokenIM授权的过程中,应特别注重以下几个方面以确保安全性:

- 使用强密码: 在注册账户时,用户需设定一个强密码,通常包括大小写字母、数字和特殊符号的组合,以避免被破解。

- 启用双重认证: 建议开启双重认证(2FA),这样即便主账户密码被泄露,第二道安全防线也能保护账户。

- 定期更换密码: 定期更新密码可以进一步增强账户安全性。尤其是在怀疑账户被入侵时,用户应立即更换密码。

- 谨慎处理API密钥: API密钥是调用TokenIM的关键,切勿将其泄露给他人,确保在应用程序中安全存储。

综合考虑这些安全措施,用户在申请TokenIM的过程中,能够有效地降低潜在的风险。

4. TokenIM授权的常见问题解答

TokenIM的授权申请是否需要费用?

TokenIM的授权申请一般不需要支付费用。不过,一些特定的高端服务或者API调用的量会涉及到费用问题,用户应提前查看相关文档了解收费标准。在此之前,用户可以先申请免费试用,体验TokenIM的基本功能。

如果忘记TokenIM的账户密码怎么办?

如果忘记了账户密码,用户可以通过TokenIM的找回密码功能进行重置。通常会要求用户提供注册时填写的邮箱地址,系统会发送重置密码的链接。用户需确保邮箱的安全性,避免他人获取账户控制权。

API密钥被泄露该如何处理?

一旦发现API密钥泄露,用户应立即更换新密钥,并查看系统是否存在异常操作。及时进行系统日志分析,了解是否存在其他安全隐患。同时,重新审查应用程序的安全措施,防止再次发生类似事件。

TokenIM是否支持移动设备?

是的,TokenIM支持移动设备的使用,包括iOS和Android平台。用户可以下载相应的移动应用,以便随时随地利用TokenIM进行通讯。移动版的使用界面与网页版相似,用户可以比较方便地进行操作。

TokenIM的通讯加密是如何实现的?

TokenIM采用了高级加密标准(AES)进行数据加密,确保所有数据在传输过程中都能得到妥善保护。此外,TokenIM还支持端到端的加密技术,进一步提高通讯的私密性。只有通讯双方才能解密消息,确保数据只能被预定的对象访问。

总结:TokenIM的授权申请是一项重要的过程,正确的申请方法和安全措施能够确保用户的顺利使用。通过以上分析,用户应对TokenIM的授权申请流程及注意事项有了较全面的了解,这将有助于用户更好地利用区块链技术实现高效、安全的通讯。随着区块链技术的发展,TokenIM仍将不断更新,期待其为用户带来更优质的体验。