如何验证TokenIM的真实性:全面指南

2025-05-10 00:51:02

在数字货币和区块链技术不断发展的时代,TokenIM作为一种新颖的身份识别和认证工具,正逐渐引起人们的关注。TokenIM的作用不止于身份验证,它还在确保数据安全、提高交易效率等方面发挥了重要作用。但在实际使用过程中,如何验证TokenIM的真实性成为了一个亟待解决的问题。本文将深入探讨验证TokenIM真实性的方法,相关安全问题,以及如何有效运用TokenIM来增强安全性,帮助用户更好地理解这一概念。

一、TokenIM的基本概念

TokenIM是一种基于区块链技术的身份认证工具,通过数字身份使得用户能够在一个去中心化的网络中进行安全的身份验证。与传统的身份验证方式相比,TokenIM具有更高的安全性和可靠性。它结合了加密技术、智能合约等多种前沿技术,可以有效防止身份盗用和数据泄露等安全问题。

二、TokenIM的工作原理

TokenIM的工作原理涉及多个步骤。首先,用户在注册时,提供个人信息并将其加密后存储在区块链上。用户的身份信息被转化为唯一的Token,该Token与区块链上的信息是双向绑定的。在进行身份验证时,用户只需提供相应的Token,即可安全地完成身份验证过程。整个过程通过智能合约进行自动化,从而提高了验证效率,降低了人为干预的可能性。

三、验证TokenIM真实性的方法

验证TokenIM的真实性主要有以下几种方法:

1. 查询区块链记录

TokenIM的真实性可以通过查询区块链上的记录来进行验证。每个Token都在区块链上有对应的交易记录及历史数据,用户可以利用区块链浏览器输入Token信息来查看是否存在相应的记录。如果该Token在区块链上能够被查找到,并且与用户提供的信息一致,则可以认为该Token是真实有效的。

2. 使用公钥进行验证

TokenIM的公钥和私钥机制是其安全性的重要保障。在每次验证时,用户需要使用自己的私钥对信息进行签名,然后通过公钥来验证签名的有效性。如果签名通过验证,那么说明该Token是有效的。此外,用户也可以借助第三方工具来进行公钥的有效性验证,确保自行生成的Token不被冒用。

3. 第三方验证机构

为了提高TokenIM验证的权威性,可以借助一些专业的第三方机构进行身份验证。这些机构通常会对TokenIM及其相关信息进行深入的审核,提供相应的验证报告。虽然这可能会增加一定的成本,但却能显著提高身份验证的安全性和可靠性。

4. 监测和分析异常活动

通过监测和分析用户交易的异常活动,可以帮助识别TokenIM的真实性。如果用户的Token频繁出现异常交易,或在短时间内进行多次尝试性验证,则可能意味着该Token是伪造的。因此,进行监控分析是保障TokenIM真实性的重要手段之一。

四、TokenIM安全性分析

TokenIM作为一种新型的数字身份工具,其安全性是用户最为关注的问题之一。以下是对TokenIM安全性的详细分析:

1. 数据加密技术

TokenIM依赖于先进的数据加密技术,确保用户的个人信息在传输和存储过程中得到有效保护。即使攻击者能够获取到通信数据,也很难解读出用户的真实身份信息。此外,TokenIM会定期更新其加密算法,以抵御不断演变的网络攻击手段。

2. 权限管理

TokenIM系统通常设有严格的权限管理机制,以控制谁可以访问用户的个人信息。用户可以自行设置分享权限,确保只有经过授权的人才能查看其身份信息。这种灵活的权限管理方式使得TokenIM能够提升安全性,减少隐私泄露的风险。

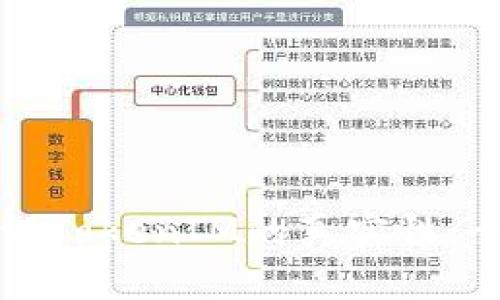

3. 去中心化的特性

TokenIM的去中心化特性也是其安全性的重要保障。由于信息存储在区块链上,没有单一的中心化服务器,这样可以有效降低数据被攻击或损坏的风险。此外,去中心化的特性也意味着用户不需要信任某一个单一的机构,从而可以增强用户的信任感。

4. 定期审计

为了确保安全性,TokenIM系统应定期透过内部和外部审核来检测系统的弱点。通过不断的安全审计,可以及时发现潜在的安全隐患并作出相应的改进措施。这种文档化的审核流程,有助于维护用户的信心,并保障系统的持续合规性。

五、可能相关的问题

1. TokenIM如何配置和管理?

对于企业或用户而言,TokenIM的配置与管理至关重要。一般来说,TokenIM的配置过程涉及以下几个步骤:

- **初始设置**:在使用TokenIM之前,用户需要进行初步的设置,包括创建账户、设置权限、选择验证方式等。

- **密钥管理**:用户需要妥善管理自己的私钥和公钥,防止暴露或遗失,这对于防止Token被伪造或滥用至关重要。

- **持续监控**:一旦TokenIM系统建立,需要持续进行监控和管理,以应对可能的安全威胁或者用户的异常行为。

通过这些步骤,用户可以有效地管理和使用TokenIM确保其安全性和有效性。

2. TokenIM在实际应用中的优势和挑战?

TokenIM在实际应用中具有诸多优势,比如:

- **提高安全性**:传统的身份验证方法容易受到攻击,而TokenIM则通过加密和去中心化的方式大幅提升了安全性。

- **更好的用户体验**:通过TokenIM,用户可以在交易中更快捷地进行身份验证,省去了繁琐的验证步骤。

然而,TokenIM存在一些挑战,比如技术门槛较高、用户认知不足以及监管政策风险等。因此,需要不断完善技术与流程,增强用户教育。

3. 如何防范TokenIM被攻击?

防范TokenIM被攻击的方法也是一个亟待解决的问题,主要包括:

- **强化密码保护**:用户应该使用强密码和双重因素认证来保护自己的账户。

- **保持软件更新**:确保TokenIM相关软件和应用程序及时更新,以便及时获取最新的安全补丁。

- **教育用户**:用户需要了解各种网络攻击形式,比如社会工程学攻击等,增强自我保护意识。

4. TokenIM的未来趋势是什么?

TokenIM的未来趋势可以从以下几个方面看出:

- **技术发展**:区块链技术仍然在不断发展,未来可能会产生更加安全和方便的TokenIM解决方案。

- **法规完善**:随着TokenIM的应用普及,相关法规将逐步完善,为其发展提供良好的法律环境。

- **用户认知**:随着越来越多人了解和使用TokenIM,用户群体将不断壮大,推动市场的进一步发展。

总之,验证TokenIM的真实性不仅涉及技术层面的问题,还包括用户教育和管理策略。通过正确使用TokenIM,用户可以显著提升个人信息的安全性和交易的便利性。希望本文能为您提供实用的信息和指导。